Appleユーザーを対象とした洗練されたフィッシング攻撃が最近急増しています。これらの攻撃は、Appleのパスワードリセット機能の脆弱性を活用し、ユーザーのApple IDアカウントへの不正アクセスを獲得することを目指しています。

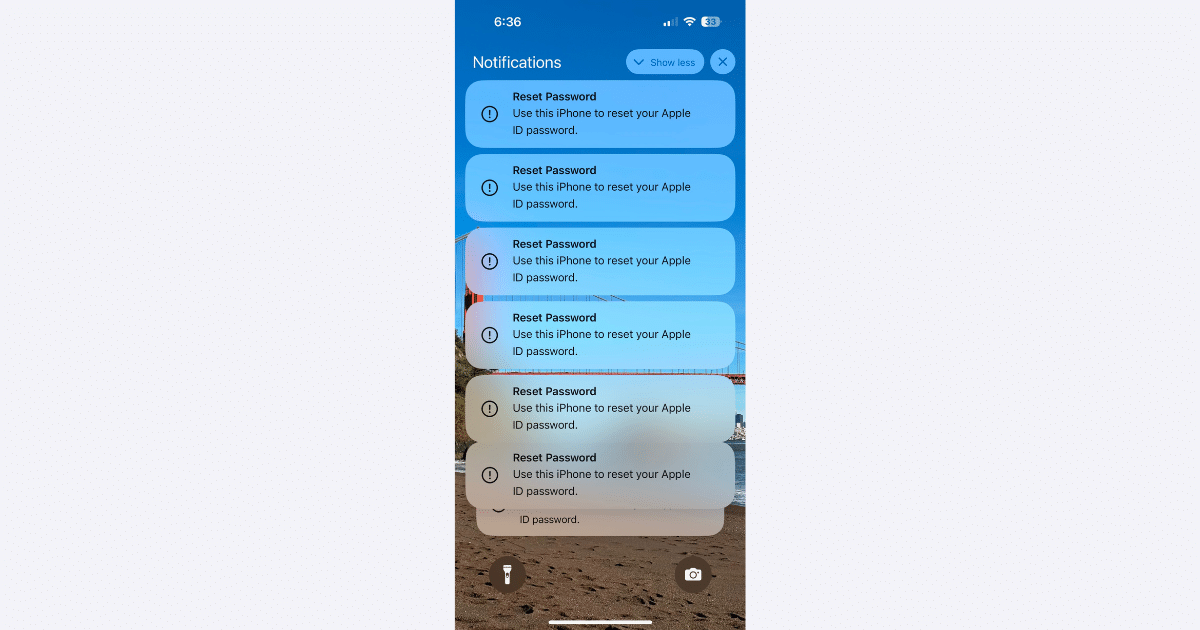

「MFA爆撃」と呼ばれるそのような攻撃の1つは、多数の通知または多要素認証(MFA)のリクエストでユーザーをApple IDパスワードを変更するように爆撃します。目標は、ユーザーを圧倒し、認証要求の偶発的な承認につながることです。

フィッシング攻撃は、ハッカーがシステムレベルのパスワード変更プロンプトでAppleデバイスを攻撃することから始まります。ユーザーは、パスワードの変更を承認または拒否するように促す繰り返し通知を受け取ります。ユーザーが誤って「許可」をクリックすると、攻撃者はApple IDを制御し、ユーザーを自分のアカウントからロックします。

攻撃者は、Appleのパスワードリセットシステムでバグを活用し、iPhone、Mac、Apple Watchなどのデバイスを引き起こし、絶え間ないパスワード変更通知を表示します。これらの通知は、ユーザーがリクエストを承認または拒否するまで続きます。ハッカーは、ユーザーの疲労または混乱を利用して、悪意のある要求を誤って承認することを望んでいます。

関連している:US DOJは、反トラストの懸念よりもAppleのiPhoneエコシステムをターゲットにしています

さらに、攻撃者は、電話中にAppleサポートの代表者になるふりをする発信者IDのスポーフィングに頼ることができます。彼らは、パスワードの変更試行中にユーザーのデバイスに送信される1回限りのパスワード(OTP)を要求することにより、さらなる信頼を得ようとします。

- PSA:暗号化の主要な盗難に対して脆弱なAppleシリコンチップ

AIの起業家Parth Patelを含む数人のAppleユーザーは、これらの攻撃の犠牲になりました。パテル共有100を超えるパスワードリセット通知を受け取った彼の経験と、Appleサポートを装った攻撃者からのスプーフィングコール。

リークされたデータベースから取得された個人情報への攻撃者のアクセスは、攻撃に洗練された層を追加します。 Patelの慎重なアプローチにもかかわらず、攻撃者は正確な個人データを持っていて、警戒の強化の必要性を強調していました。

フィッシング攻撃からデバイスを保護する方法

ユーザーは、フィッシング攻撃からAppleアカウントを保護するために積極的な措置を採用する必要があります。

- 質問の予期しないパスワードの変更リクエストまたは電話は、特にOTPのような機密情報を要求した場合です。

- 疑わしい場合は、未承諾の呼び出しやメッセージに応答するのではなく、公式チャネルを介してAppleに直接お問い合わせください。

- 2FAを実装すると、セキュリティの追加レイヤーが追加され、パスワードと二次検証方法の両方が必要です。

- 新しい脅威を認識し、それに応じて身を守るために、サイバーセキュリティのニュースと更新を知らせてください。

攻撃者が採用している戦術を理解し、警戒し続けることにより、ユーザーはそのような悪意のあるスキームの犠牲になるリスクを軽減できます。デジタルアイデンティティとデバイスを保護することは、今日の相互接続されたデジタル景観において最も重要です。情報を提供し続け、慎重に保ち、安全を確保してください。