Windows 11は、不安定であると考えられているレガシー認証プロトコルであるNTLM認証を殺すように設定されています。 NTLMは何十年も前から存在しており、多くのアプリケーションやサービスで使用されていますが、攻撃者によって悪用されたいくつかの脆弱性があります。

MicrosoftはWindows 11のNTLM認証をKerberosに置き換えるために取り組んでいます

マイクロソフトはです働くKerberosやTLSなどのより安全な認証プロトコルにNTLMを置き換える。 Windows 11では、NTLM認証はデフォルトでリモートプロシージャコール(RPC)トラフィックに対して無効になります。これは、RPCにNTLMを使用するアプリケーションとサービスを更新して、より安全な認証プロトコルを使用する必要があることを意味します。

Microsoftは、顧客が長年にわたってKerberosに移住することを奨励してきましたが、NTLMは多くの環境で依然として広く使用されています。これは、一部の古いアプリケーションやデバイスがKerberosをサポートしていないためです。

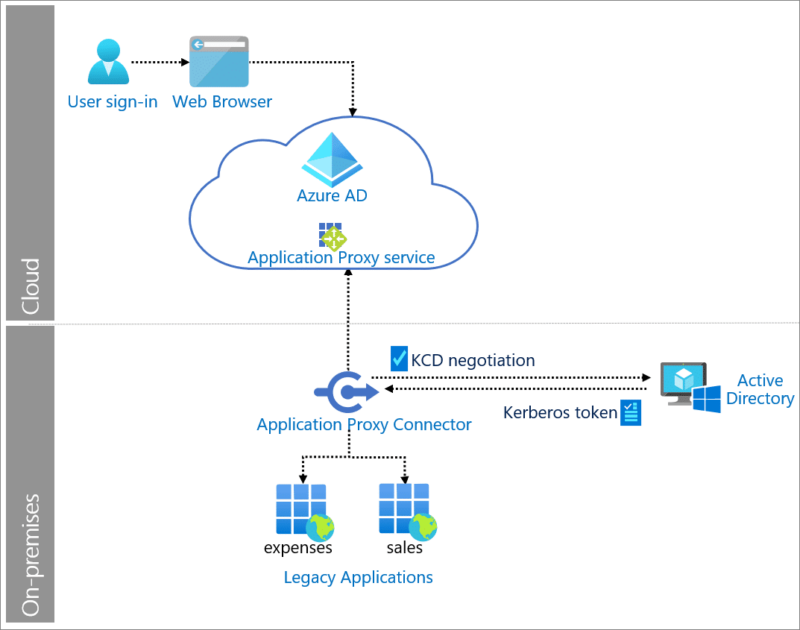

Kerberosは、非セキュアネットワークを介して通信するノードが安全な方法で互いにアイデンティティを証明できるようにするためのチケットに基づいて機能するネットワーク認証プロトコルです。クライアントとサーバーを認証するために、キーディストリビューションセンター(KDC)と呼ばれる信頼できるサードパーティを使用します。 KDCは、クライアントとサーバーのIDを証明するチケットを発行し、安全な通信を可能にし、不正アクセスを防ぎます。

Microsoftは、Windows 11の新機能に取り組んでおり、顧客がNTLM認証を簡単に無効にすることができます。これらの機能には以下が含まれます。

- Kerberos(Iakerb)を使用した初期およびパススルー認証:この機能により、ドメインコントローラーにログオンしたり、ファイル共有にアクセスしたりする場合など、NTLMが現在使用されている場合にKerberos認証を使用できます。

- Kerberosのローカルキーディストリビューションセンター(KDC):この機能により、ドメインコントローラーへの接続がない場合でも、Kerberos認証を使用できます。

Microsoftは、デフォルトでWindows 11でNTLM認証が無効になる場合の特定の日付をまだ発表していません。しかし、彼らは、データ駆動型のアプローチを採用し、NTLM使用の削減を監視して、いつ安全かを判断すると述べています。

もっと読む:Windows 11のレガシートラブルシューターを殺すためのマイクロソフト

それまでの間、顧客は、MicrosoftがNTLM認証を無効にすることで有利なスタートを切るために提供している強化されたコントロールを使用できます。デフォルトで無効になると、顧客はこれらのコントロールを使用して、互換性の理由でNTLMを再現できるようになります。

続きを読む:

- MicrosoftはWindows11 21H2とWindows Server 2012のサポートを終了します

- Microsoftは、新しいデザイン、Copilot AI、共有機能などでOneDrive 3.0を明らかにしています

- Microsoftは、Windows 7と8で実行されているPCの無料Windows11アップグレードを正式に終了します